История, в которой Ричард Кларк раскручивается, имеет все ожидания постмодернистского геополитического триллера. В рассказе рассказывается о призрачном киберверве, созданном для атаки на ядерные центрифуги страны-изгоя, который затем сбегает из целевой страны, размножаясь на тысячах компьютеров по всему миру. Это может скрываться в вашем прямо сейчас. Безвредно бездействует ... или ожидает дальнейших заказов.

Связанный контент

- Риски и Загадки

Отличная история, верно? На самом деле, изменяющий мир «червь с оружием» компьютерный червь под названием Stuxnet вполне реален. Похоже, он был запущен в середине 2009 года, нанёс колоссальный ущерб ядерной программе Ирана в 2010 году, а затем распространился на компьютеры по всему миру. Stuxnet, возможно, предотвратил ядерный пожар, уменьшив восприятие Израилем необходимости неминуемой атаки на Иран. И все же это может закончиться тем, что когда-нибудь скоро начнется, если его репликациями манипулируют злонамеренно. И в основе истории есть загадка: кто создал и запустил Stuxnet?

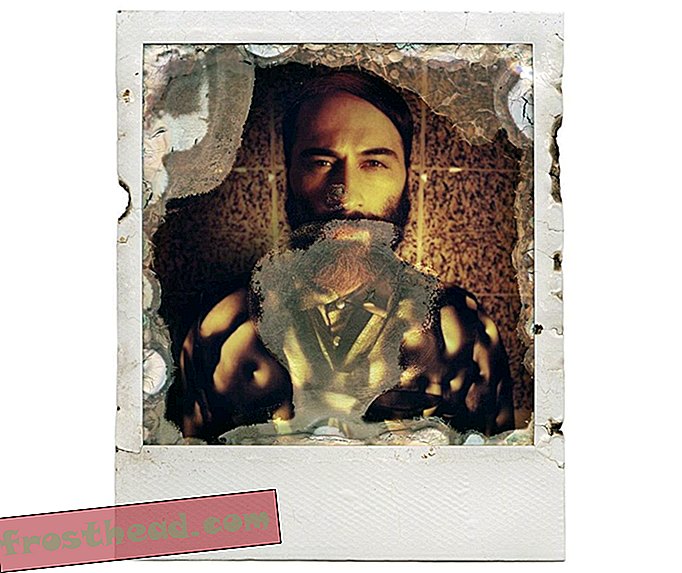

Ричард Кларк говорит мне, что знает ответ.

Кларк, который служил трем президентам в качестве царя по борьбе с терроризмом, теперь управляет консалтинговой компанией по кибербезопасности под названием Good Harbor, расположенной в одной из тех анонимных офисных башен в Арлингтоне, штат Вирджиния, которые триангулируют Пентагон и Капитолий разными способами. Я пришел поговорить с ним о том, что было сделано после того, как он срочно забил тревогу в своей недавней книге « Кибервойна» . Главный аргумент книги заключается в том, что, хотя Соединенные Штаты развили способность вести наступательную кибервойну, у нас практически нет защиты от кибератак, которые, по его словам, нацелены на нас сейчас и будут в будущем.

Предупреждения Ричарда Кларка могут звучать чересчур драматично, пока вы не вспомните, что в сентябре 2001 года он был тем человеком, который пытался заставить Белый дом действовать в соответствии с его предупреждениями о том, что «Аль-Каида» готовит захватывающее нападение на американскую землю.

Позже Кларк принес знаменитое извинение американскому народу в своем свидетельстве Комиссии 9/11: «Ваше правительство подвело вас».

Теперь Кларк хочет срочно предупредить нас о том, что мы снова терпим неудачу, оставаясь без защиты от кибератаки, которая может повредить всю электронную инфраструктуру нашей страны, включая энергосистему, банковское дело и телекоммуникации, и даже нашу систему военного командования.

«Мы, как нация, живем в отрицании опасности, в которой мы находимся?» - спросил я Кларка, когда мы сидели за столом переговоров в его кабинете.

«Я думаю, что мы живем в мире отсутствия ответа. Где вы знаете, что есть проблема, но вы ничего не делаете с этим. Если это отрицание, то это отрицание ».

Когда Кларк стоял рядом с окном, в которое вставлялись кофейные капсулы в кофемашину Nespresso, мне напомнили об открытии одного из величайших шпионских фильмов всех времен - « Похороны в Берлине», в которых Майкл Кейн молча, точно, размалывает и заваривает свой утренний кофе., Высокотехнологичная Java, кажется, идет с работой.

Но сказать, что Кларк был шпионом, не делает его справедливым. Он был мета-шпионом, мастером контрразведки, специалистом по противодействию терроризму, центральным узлом, где в конечном итоге сошлись все самые секретные, украденные, зашифрованные с помощью безопасности биты информации, собранные нашей триллион-долларовой человеческой, электронной и спутниковой разведывательной сетью. Кларк, вероятно, был причастен к такому же «сверхсекретному» уровню шпионской разведки, как и любой в Лэнгли, АНБ или Белом доме. Поэтому я был заинтригован, когда он решил поговорить со мной о тайнах Stuxnet.

«Картина, которую вы рисуете в своей книге, - сказал я Кларку, - относится к США, полностью уязвимым для кибератак. Но разве нет защиты, правда? »Есть миллиарды порталов, люков, « подвигов », как их называют парни из кибербезопасности, готовых к взлому.

«Сегодня нет», - соглашается он. Хуже того, продолжает он, катастрофические последствия могут возникнуть в результате использования нашего киберобороны без киберзащиты: ответного удара, мести за пределы нашего воображения.

«Правительство США участвует в шпионаже против других правительств», - категорически говорит он. «Однако существует большая разница между кибершпионажем, совершаемым правительством Соединенных Штатов, и Китаем. Правительство США не взламывает Airbus и не передает Airbus секреты Boeing [многие считают, что китайские хакеры передали Airbus секреты Boeing]. Мы не пытаемся проникнуть в китайскую компьютерную компанию, такую как Huawei, и не предоставляем секреты технологии Huawei их американскому конкуренту Cisco. [Он считает, что Microsoft тоже стала жертвой китайской кибер-игры.] Мы этого не делаем ».

«Что мы будем делать тогда?»

«Мы проникаем в зарубежные правительства и собираем информацию из их сетей. Такую же информацию агент ЦРУ в старые времена пытался купить у шпиона ».

«Так вы говорите о дипломатических вещах?»

«Дипломатические, военные, но не коммерческие конкуренты».

Как продолжил Кларк, он раскрыл убеждение, что мы участвуем в совершенно другом, очень драматичном новом способе использования наших возможностей киберпреступности - истории легендарного киберверва Stuxnet.

Stuxnet - это цифровой призрак, бесчисленные строки кода, созданные с таким гением, что он смог проникнуть на иранскую установку по обогащению ядерного топлива в Натанзе, Иран, где газовые центрифуги вращаются, как вращающиеся дервиши, отделяя изотопы урана-235 бомбового качества от тем более в изобилии U-238. Stuxnet захватил управление машиной, на которой работали центрифуги, и в деликатной, невидимой операции десинхронизировал скорости, с которыми центрифуги вращались, в результате чего почти тысяча из них захватила, разбилась и, в противном случае, самоликвидировалась. Установка в Натанзе была временно закрыта, и попытка Ирана получить достаточно U-235 для создания ядерного оружия была отложена на несколько месяцев или даже лет.

Вопрос о том, кто сделал Stuxnet и кто мишень его Натанза еще много обсуждаемой тайна в ИТ и шпионское сообществе. Но с самого начала главным подозреваемым был Израиль, который, как известно, открыт для использования нетрадиционной тактики, чтобы защитить себя от того, что он считает экзистенциальной угрозой. « Нью-Йорк таймс» опубликовала историю, которая указывала на американо-израильское сотрудничество в Stuxnet, но роль Израиля была подчеркнута утверждением, что файл, похороненный в черве Stuxnet, содержал косвенную ссылку на «Эстер», библейскую героиню в борьбе с геноцид персов.

Разве израильтяне были настолько глупы, чтобы оставить такую вопиющую подпись своего авторства? Кибероружие, как правило, очищается от любых опознавательных знаков - виртуального эквивалента террористической «бомбы без обратного адреса», поэтому нет точного места, где можно нанести ответные последствия. Почему Израиль поставил свою подпись под кибервирусом?

С другой стороны, была ли подпись попыткой подставить израильтян? С другой стороны, возможно ли, что израильтяне действительно посадили его, надеясь, что это приведет к выводу, что кто-то другой построил его и пытается наложить на них это?

Когда вы имеете дело с виртуальным шпионажем, нет никакого способа узнать наверняка, кто что сделал.

Если только вы не Ричард Кларк.

«Я думаю, что совершенно ясно, что правительство Соединенных Штатов совершило атаку Stuxnet», спокойно сказал он.

Это довольно удивительное заявление от кого-то в его положении.

«Один или с Израилем?» - спросил я.

«Я думаю, что в этом была какая-то незначительная роль Израиля. Израиль, возможно, предоставил испытательный стенд, например. Но я думаю, что правительство США совершило атаку, и я думаю, что атака подтвердила то, что я говорил в книге [которая вышла до того, как атака была известна], то есть то, что вы можете вызывать реальные устройства - реальное оборудование в мире, в реальном космосе, а не в киберпространстве - взорвать ».

Разве Кларк не выходит прямо и говорит, что мы совершили необъявленную войну?

«Если мы вошли с беспилотником и выбили тысячу центрифуг, это акт войны», - сказал я. «Но если мы пойдем со Stuxnet и выбьем тысячу центрифуг, что это?»

«Что ж, - равномерно ответил Кларк, - это тайное действие. И правительство США, начиная с конца Второй мировой войны, до этого участвовало в тайных действиях. Если правительство Соединенных Штатов и делало Stuxnet, то это, по-моему, было скрытым действием, выданным президентом под его полномочиями в соответствии с Законом о разведке. Теперь, когда акт войны является актом войны, а когда - тайным?

«Это юридический вопрос. В американском законодательстве это скрытое действие, когда президент говорит, что это скрытое действие. Я думаю, что если вы принимаете тайное решение, это акт войны ».

Когда я отправил письмо в Белый дом для комментариев, я получил ответ: «Вы, вероятно, знаете, что мы не комментируем секретные вопросы разведки». Не отрицание. Но, конечно, не подтверждение. Так на чем же основывает свое мнение Кларк?

По словам Кларка, одна из причин полагать, что атака Stuxnet была совершена в США, «заключалась в том, что у нее было ощущение, что она написана или управляется группой юристов из Вашингтона».

«Что заставляет тебя так говорить?» - спросил я.

«Ну, во-первых, я провел много встреч с юристами из Вашингтона [правительства / Пентагона / ЦРУ / АНБ], обсуждая секретные предложения о действиях. И я знаю, что делают юристы.

«Адвокаты хотят убедиться, что они очень сильно ограничивают последствия акции. Чтобы не было побочного ущерба ». Он имеет в виду юридические проблемы, связанные с Законом о вооруженных конфликтах, международным кодексом, предназначенным для сведения к минимуму жертв среди гражданского населения, которому юристы правительства США стремятся следовать в большинстве случаев.

Кларк проиллюстрировал меня, когда Стакснет снял иранские центрифуги.

«Что делает эта невероятная штука Stuxnet? Как только он входит в сеть и просыпается, он проверяет, находится ли он в нужной сети, говоря: «Нахожусь ли я в сети, в которой работает система программного управления SCADA [Supervisory Control and Acquisition]?» 'Да.' Второй вопрос: «Работает ли Siemens (немецкий производитель иранских систем управления заводом)?» 'Да.' Третий вопрос: «Работает ли на нем Siemens 7 [жанр программного пакета управления]?» 'Да.' Четвертый вопрос: «Связано ли это программное обеспечение с электродвигателем, изготовленным одной из двух компаний?», - он делает паузу.

«Ну, если бы ответом было« да », то было бы только одно место. Натанзе «.

«Есть сообщения о том, что он стал свободным», - сказал я, сообщая, что черви Stuxnet появляются по всему кибермиру. На что у Кларка есть увлекательный ответ:

«Это произошло, потому что произошла ошибка», - говорит он. «Мне ясно, что юристы прошли через это и дали ему то, что в ИТ-бизнесе называется TTL».

"Что это такое?"

«Если вы видели Бегущего по лезвию [в котором андроидам с искусственным интеллектом давали ограниченную продолжительность жизни -« время умереть »], это -« Время жить ».» Выполняйте работу, совершайте самоубийство и исчезайте. Нет больше ущерба, залога или иным образом.

«Таким образом, в Stuxnet был встроен TTL», - говорит он [чтобы избежать нарушения международного права в отношении побочного ущерба, скажем, для иранской электрической сети]. И почему-то это не сработало ».

«Почему бы это не сработало?»

«TTL работает вне даты на вашем компьютере. Ну, если вы находитесь в Китае, Иране или где-то еще, где вы используете программное обеспечение бутлега, за которое вы не заплатили, ваша дата на вашем компьютере может быть 1998 или около того, потому что в противном случае срок действия бутлегного 30-дневного пробного программного обеспечения TTL истек.

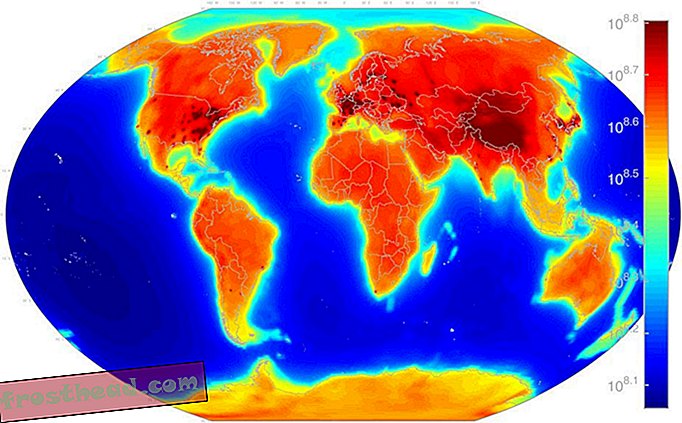

«Так что это одна теория», продолжает Кларк. «Но в любом случае, вы правы, это вышло. И он бегал по всему миру и заражал многими вещами, но не причинял никакого вреда, потому что каждый раз, когда он просыпался в компьютере, он задавал себе эти четыре вопроса. Если вы не используете урановые ядерные центрифуги, это не повредит вам.

«Значит, это больше не угроза?»

«Но теперь у вас есть это, и если вы компьютер, который вы можете разобрать, и вы можете сказать:« О, давайте изменим это здесь, давайте изменим это там ». Теперь у меня есть действительно сложное оружие. Так что тысячи людей по всему миру имеют это и играют с этим. И если я прав, лучшее кибероружие, которое когда-либо разрабатывали Соединенные Штаты, дало мир бесплатно ».

У Кларка есть видение современного технологического кошмара, в котором Соединенные Штаты называются доктором Франкенштейном, чей научный гений создал миллионы потенциальных монстров во всем мире. Но Кларк еще больше обеспокоен «официальными» хакерами, такими как те, которые, как полагают, работают в Китае.

«Я собираюсь сказать что-то, что люди считают преувеличением, но я думаю, что доказательства довольно веские», - говорит он мне. «Каждая крупная компания в США уже проникла в Китай».

"Какие?"

«Британское правительство на самом деле говорило [нечто подобное] о своей стране. »

Кларк утверждает, например, что производитель F-35, нашего истребителя-бомбардировщика следующего поколения, был взломан и детали F-35 украдены. И не заводите его в нашу цепочку поставок микросхем, маршрутизаторов и оборудования, которые мы импортируем от китайских и других зарубежных поставщиков, и того, что в них может быть имплантировано - «логические бомбы», «люки» и «троянские кони», все готово для активации по команде, поэтому мы не будем знать, что нас ударило. Или то, что уже поражает нас.

«Мой самый большой страх, - говорит Кларк, - это то, что вместо кибер-перл-харбор-турнира у нас будет тысяча порезов». Где мы теряем нашу конкурентоспособность, когда все наши исследования и разработки были украдены китайцами. И мы никогда не видим единственное событие, которое заставляет нас что-то делать с этим. Это всегда чуть ниже нашего болевого порога. Эта компания за компанией в Соединенных Штатах тратит миллионы, сотни миллионов, а в некоторых случаях миллиарды долларов на исследования и разработки, и эта информация распространяется бесплатно в Китай ... Через некоторое время вы не можете конкурировать ».

Но проблемы Кларка выходят за рамки стоимости потерянной интеллектуальной собственности. Он предвидит потерю военной мощи. Скажем, произошла еще одна конфронтация, например, в 1996 году, когда президент Клинтон бросил два боевых флота в Тайваньский пролив, чтобы предупредить Китай от вторжения на Тайвань. Кларк, который говорит, что именно во время такой ожесточенной конфронтации были военные игры, теперь считает, что мы можем быть вынуждены отказаться от такой роли, опасаясь, что защита нашей группы операторов может быть ослеплена и парализована китайской кибер-интервенцией. (Он ссылается на недавнюю военную игру, опубликованную в влиятельном журнале военной стратегии под названием « Орбис» под названием «Как США проиграли военно-морскую войну 2015 года».)

Разговор с Кларком дает представление о совершенно новой игре геополитики, новой опасной и пугающей парадигме. С появлением «вредоносного программного обеспечения», такого как Stuxnet, все предыдущие военные и многие дипломатические стратегии должны быть полностью переосмыслены - и время уходит.

Я покинул кабинет Кларка, чувствуя, что мы очень похожи на лето 2001 года, когда Кларк сделал свое последнее страшное предупреждение. «Несколько человек назвали меня Кассандрой», - говорит Кларк. «И я вернулся и прочитал мою мифологию о Кассандре. И то, как я читаю мифологию, совершенно ясно, что Кассандра была права ».

Примечание редактора, 23 марта 2012 года: эта история была изменена, чтобы прояснить, что объект в Натанзе был временно остановлен и что имя «Эстер» было только косвенно упомянуто в черве Stuxnet.